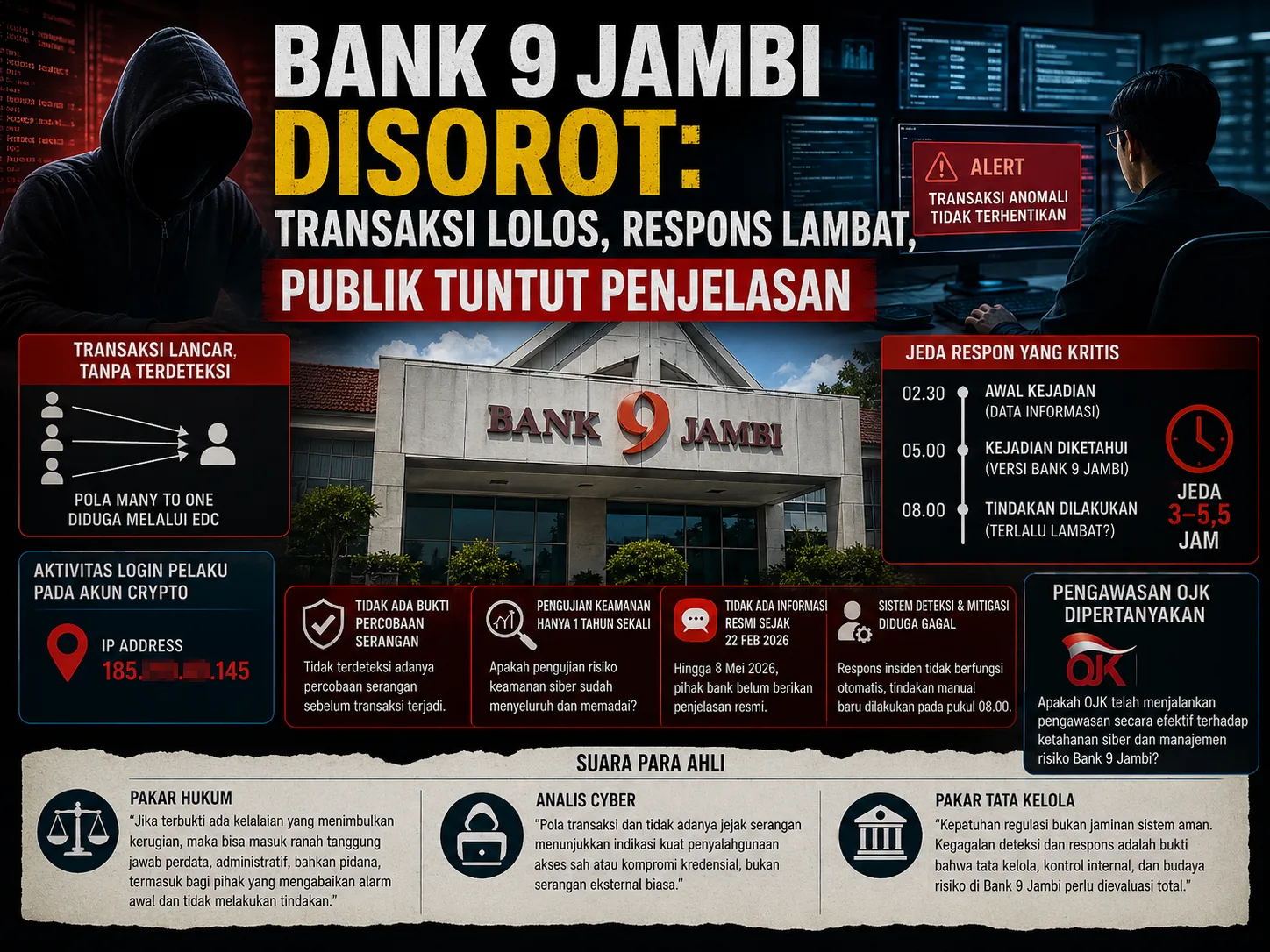

Jambi — Insiden siber yang menyeret nama Bank 9 Jambi kembali memantik pertanyaan keras: apakah ini benar-benar serangan dari luar, atau ada akses sah yang disalahgunakan dari dalam sistem? Pertanyaan itu menguat setelah tim investigasi menyebut tidak ada jejak percobaan serangan yang terdeteksi, transaksi diduga dilakukan melalui transfer dari rekening korban, jeda respons mencapai sekitar tiga jam, dan hingga kini belum ada penjelasan resmi yang memadai dari pihak bank sejak 22 Februari 2026.

Secara regulasi, Otoritas Jasa Keuangan memang memegang mandat pengaturan dan pengawasan di sektor perbankan, menjaga stabilitas sistem keuangan, serta melindungi konsumen dan masyarakat. OJK juga telah menetapkan POJK 11/POJK.03/2022 tentang penyelenggaraan teknologi informasi oleh bank umum, serta SEOJK 29/SEOJK.03/2022 tentang ketahanan dan keamanan siber bagi bank umum, yang menuntut bank melakukan identifikasi ancaman, deteksi insiden, penanggulangan, dan pemulihan secara efektif.

Seorang analis siber menilai, pola seperti ini tidak identik dengan serangan eksternal yang kasar atau serangan acak. “Bila transaksi berjalan menggunakan jalur sah, tidak ada percobaan serangan yang tertangkap, dan akun yang dipakai tetap valid, maka dugaan paling kuat justru mengarah pada penyalahgunaan akses yang sah, kompromi kredensial, atau celah pada pengawasan akses internal,” demikian penilaian teknis yang sejalan dengan pola insiden semacam ini. Dalam konteks operasional bank, keadaan seperti itu biasanya menandakan masalah pada monitoring, fraud detection, atau pengendalian akun istimewa.

Dari sisi hukum, seorang pakar hukum menilai isu ini tidak berhenti pada pertanyaan “siapa pelaku”, melainkan bergeser ke pertanggungjawaban kelembagaan. “Jika benar terdapat kegagalan deteksi, keterlambatan penindakan, dan potensi kerugian yang nyata, maka pertanyaannya adalah apakah telah terjadi kelalaian pengelolaan sistem yang menimbulkan kerugian dan membuka ruang tanggung jawab perdata, administratif, bahkan pidana apabila unsur-unsurnya terbukti,” ujarnya. Dalam kerangka seperti itu, pembuktian tidak cukup hanya pada hasil akhir, tetapi harus menelusuri siapa yang memiliki akses, siapa yang mengawasi, dan siapa yang gagal menghentikan transaksi pada saat alarm awal sudah muncul.

Pakar tata kelola juga menyoroti jurang antara kepatuhan formal dan kesiapan operasional. Menurutnya, pengujian risiko keamanan siber setahun sekali memang dapat memenuhi syarat administratif, tetapi belum tentu memadai untuk menghadapi ancaman nyata. “Kepatuhan di atas kertas bukan jaminan sistem siap menghadapi insiden. Jika respons baru bergerak beberapa jam setelah kejadian dan bank tidak memberikan penjelasan publik yang jelas, maka masalahnya bukan hanya teknis, tetapi juga tata kelola dan akuntabilitas,” katanya.

Di titik ini, kritik terhadap efektivitas pengawasan OJK ikut menguat. Karena OJK berfungsi menyelenggarakan pengaturan dan pengawasan terintegrasi atas sektor jasa keuangan serta melindungi konsumen, maka publik wajar bertanya apakah pengawasan berbasis risiko sudah cukup tajam untuk mendeteksi kelemahan pada ketahanan siber dan kesiapan respons insiden sebelum kerugian membesar. Jika bank hanya memenuhi formalitas pengujian tahunan, tetapi tetap gagal menahan transaksi yang diduga berjalan berjam-jam, maka pertanyaan tentang kecukupan pengawasan menjadi sah untuk diajukan.

Hingga kini, kesimpulan final tentang keterlibatan pihak internal belum bisa ditegaskan tanpa audit forensik menyeluruh. Namun satu hal mulai terlihat jelas: insiden ini tidak lagi sekadar soal serangan siber, melainkan soal validitas akses, efektivitas pengawasan, kesiapan respons insiden, dan akuntabilitas tata kelola pada lembaga yang berhubungan langsung dengan kepentingan publik daerah.