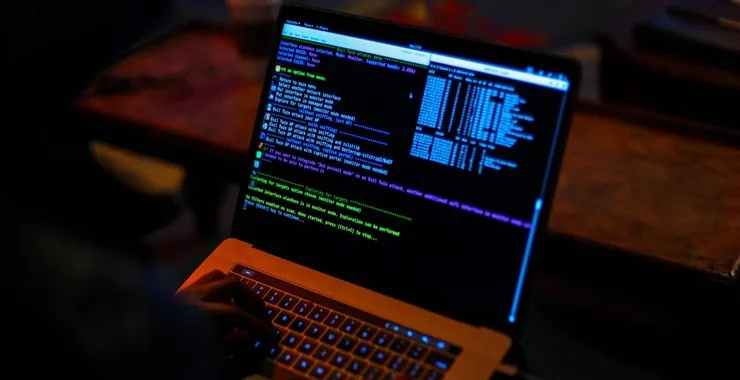

Di tengah pesatnya perkembangan teknologi informasi, isu keamanan digital semakin mendapatkan perhatian luas. Salah satu perangkat yang sering dibahas dalam konteks keamanan siber adalah Metasploit Framework. Alat ini biasa digunakan oleh para profesional keamanan untuk melakukan uji penetrasi terhadap sistem komputer atau jaringan, namun di sisi lain juga menyimpan potensi bahaya jika disalahgunakan.

Apa Itu Metasploit?

Metasploit merupakan sebuah framework sumber terbuka yang digunakan untuk mengidentifikasi celah keamanan dalam sistem komputer. Alat ini memberikan simulasi serangan yang mirip dengan metode yang digunakan peretas, namun dengan tujuan untuk meningkatkan sistem keamanan secara legal dan terkontrol.

Framework ini pertama kali dikembangkan oleh H.D. Moore dan kini dikelola oleh Rapid7, salah satu perusahaan keamanan siber ternama. Metasploit menjadi alat andalan dalam dunia ethical hacking dan cyber security education.

Fungsi dan Cara Kerja Metasploit

Metasploit bekerja dengan cara mengeksploitasi kerentanan yang ada dalam suatu sistem. Secara umum, prosesnya mencakup:

-

Identifikasi Target: Melakukan pemindaian untuk menemukan port terbuka, sistem operasi, dan layanan yang berjalan di perangkat target.

-

Pemilihan Modul Eksploit: Memilih jenis serangan yang sesuai dengan kerentanan yang ditemukan.

-

Pembuatan Payload: Menyisipkan payload—yaitu kode yang akan dijalankan pada sistem target setelah eksploit berhasil.

-

Peluncuran Serangan: Menjalankan eksploit dan menyusupkan payload ke sistem target.

-

Kontrol Jarak Jauh: Jika serangan berhasil, sistem target bisa dikendalikan menggunakan terminal khusus bernama Meterpreter.

Apa yang Bisa Dilakukan Pengguna Jika Target Terinfeksi?

Setelah payload berhasil disisipkan dan dijalankan, pelaku dapat melakukan berbagai aksi pada sistem korban, seperti:

-

Mengaktifkan kamera dan mikrofon secara diam-diam

-

Mengakses pesan, file, dan log panggilan

-

Mengambil alih kontrol penuh perangkat

-

Melacak lokasi GPS perangkat

-

Menanam backdoor untuk akses berkelanjutan

Dalam konteks edukasi dan uji keamanan, tindakan-tindakan ini berguna untuk mengetahui seberapa rentan sebuah sistem terhadap serangan.

Penggunaan Payload untuk Penipuan Digital

Salah satu penyalahgunaan paling umum dari Metasploit adalah untuk tujuan penipuan digital, khususnya melalui payload berbahaya yang dikamuflasekan sebagai file aplikasi, dokumen, atau tautan.

Modus-modus penipuan yang memanfaatkan payload antara lain:

-

Aplikasi palsu (APK/EXE) berisi trojan: Korban diarahkan mengunduh aplikasi tertentu yang sebenarnya sudah disusupi payload Metasploit.

-

Email phishing dengan lampiran berbahaya: File Excel, Word, atau PDF yang dikirim lewat email bisa mengandung kode eksploit yang menanam payload saat dibuka.

-

Tautan jebakan di media sosial: Link yang mengarah ke file cloud atau website palsu yang memicu pemasangan malware.

Jika korban tidak waspada dan membuka file atau aplikasi tersebut, perangkat mereka dapat dikendalikan secara jarak jauh oleh pelaku. Dalam banyak kasus, pelaku kemudian:

-

Mencuri informasi login atau rekening bank

-

Mengunci perangkat dan meminta tebusan (ransomware)

-

Menggunakan akun korban untuk menyebar penipuan lebih luas

Oleh karena itu, penting bagi pengguna untuk tidak mengunduh file atau aplikasi dari sumber yang tidak terpercaya, dan selalu mengaktifkan sistem proteksi antivirus atau anti-malware di perangkat mereka.

Etika dan Legalitas Penggunaan Metasploit

Secara hukum, penggunaan Metasploit hanya diperbolehkan untuk keperluan yang sah dan disetujui—seperti pelatihan keamanan siber, audit sistem, atau penelitian. Menggunakannya untuk menyusupi sistem tanpa izin jelas merupakan pelanggaran hukum, termasuk dalam Undang-Undang Informasi dan Transaksi Elektronik (UU ITE) di Indonesia.

Kesimpulan

Metasploit adalah alat canggih yang dapat digunakan untuk tujuan positif dalam pengujian dan peningkatan keamanan sistem. Namun, potensi penyalahgunaannya juga sangat nyata—terutama melalui payload yang dimanfaatkan untuk penipuan siber.

Edukasi, kesadaran, dan penggunaan etis menjadi kunci agar teknologi ini benar-benar menjadi solusi, bukan ancaman.